Virtual Private Network (VPN)

VPN dalah sebuah jaringan komputer dimana koneksi antar perangkatnya (node) memanfaatkan jaringan public sehingga yang diperlukan hanyalah koneksi internet di masing-masing site.

Ketika mengimplementasikan VPN, interkoneksi antar node akan memiliki jalur virtual khusus di atas jaringan public yang sifatnya independen. Metode ini biasanya digunakan untuk membuat komunikasi yang bersifat secure, seperti system ticketing online dengan database server terpusat.

Point to Point Tunnel Protocol (PPTP)

Salah satu service yang biasa digunakan untuk membangun sebuah jaringan VPN adalah Point to Point Tunnel Protocol (PPTP). Sebuah koneksi PPTP terdiri dari Server dan Client.

Mikrotik RouterOS bisa difungsikan baik sebagai server maupun client atau bahkan diaktifkan keduanya bersama dalam satu mesin yang sama. Feature ini sudah termasuk dalam package PPP sehingga anda perlu cek di menu system package apakah paket tersebut sudah ada di router atau belum. Fungsi PPTP Client juga sudah ada di hampir semua OS, sehingga kita bisa menggunakan Laptop/PC sebagai PPTP Client.

Biasanya PPTP ini digunakan untuk jaringan yang sudah melewati multihop router (Routed Network). Jika anda ingin menggunakan PPTP pastikan di Router anda tidak ada rule yang melakukan blocking terhadap protocol TCP 1723 dan IP Protocol 47/GRE karena service PPTP menggunakan protocol tersebut.

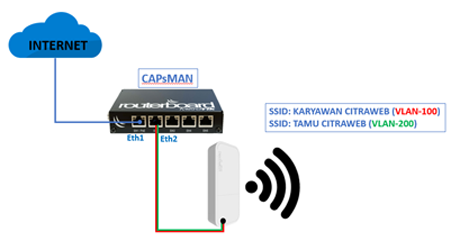

Topologi

Pada artikel ini akan dicontohkan apabila kita akan menghubungkan jaringan dengan menerapkan VPN dengan PPTP. Untuk topologi nya bisa dilihat pada gambar di bawah.

Router Office A dan Router Office B terhubung ke internet via ether 1 dan PC pada masing-masing jaringan lokal terhubung ke Ether 2. Remote client juga sudah terhubung ke internet.

Kita akan melakukan konfigurasi agar Router A dan jaringan LAN A bisa diakses dari Router B dan jaringan LAN B serta Remote Client. Langkah-langkah setting PPTP dengan Winbox sebagai berikut:

Konfigurasi PPTP Server

Berdasar topologi di atas, yang menjadi pusat dari link PPTP (konsentrator) adalah Router Office A , maka kita harus melakukan setting PPTP Server pada router tersebut.

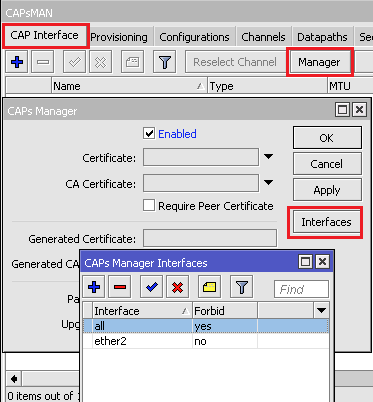

Enable PPTP Server

Langkah pertama yang harus dilakukan adalah mengaktifkan PPTP server. Masuk pada menu PPP->Interface->PPTP Server . Gunakan profile "Default-encryption" agar jalur VPN terenkripsi.

Secret

Pada tahap ini, kita bisa menentukan username dan password untuk proses autentikasi Client yang akan terkoneksi ke PPTP server. Penggunaan huruf besar dan kecil akan berpengaruh.

-Local Address adalah alamat IP yang akan terpasang pada router itu sendiri (Router A / PPTP Server) setelah link PPTP terbentuk

-Remote Address adalah alamat IP yang akan diberikan ke Client setelah link PPTP terbentuk.

Contoh konfigurasi sebagai berikut. Arahkan agar menggunakan profile "Default-Encryption"

Sampai disini, konfigurasi Router A (PPTP Server) sudah selesai, sekarang kita lakukan konfigurasi di sisi client.

Client Router Office B

Langkah-langkah untuk melakukan konfigurasi Client PPTP pada Router Mikrotik adalah sebagai berikut :

Tambahkan interface baru PPTP Client, lakukan dial ke IP Public Router A (PPTP server) dan masukkan username dan password sesuai pengaturan secret PPTP Server.

Catatan : IP 10.10.10.100 adalah permisalan ip public dari server, Untuk implementasi sebenarnya sesuaikan dengan ip public yang Anda miliki.

Setelah koneksi PPTP terbentuk, akan muncul IP Address baru di kedua Router dengan flag �D� yang menempel di interface pptp sesuai dengan pengaturan Secret pada PPTP server

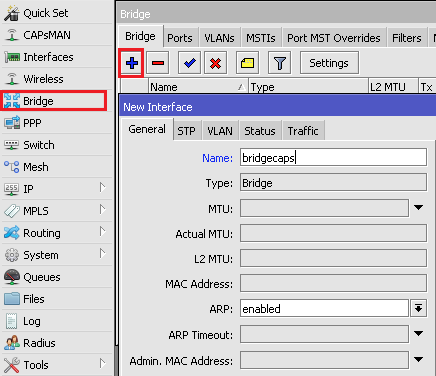

Static Route

Sampai disini koneksi VPN antar router sudah terbentuk, akan tetapi antar jaringan lokal belum bisa saling berkomunikasi. Agar antar jaringan local bisa saling berkomunikasi, kita perlu menambahkan routing static dengan konfigurasi

- dst-address : jaringan local Router lawan

- gateway : IP PPTP Tunnel pada kedua router.

Mobile Client

Client PPTP tidak harus menggunakan Router. Seperti pada topologi jaringan di atas, ada sebuah Remote Client (Laptop) yang akan melakukan koneksi VPN ke Router A.

Maka kita perlu membuat Secret baru pada PPTP server untuk autentikasi remote client tersebut.

Secret

username = client2 ; password = 1234 ; Local Address = 10.20.20.1 ; Remote Address = 10.20.20.7

Kemudian kita perlu melakukan konfigurasi PPTP Client pada Laptop. Langkah-langkahnya akan berbeda pada tiap OS. Berikut tutorial konfigurasi PPTP Client untuk OS Windows 7.

Konfigurasi PPTP Client Windows 7

Pastikan Laptop anda sudah bisa akses internet. Masuk pada menu Network and Sharing Center, kemudian create koneksi baru dengan memilih Set up new connection or network.

Pada tampilan window selanjutnya, pilih Connect to a workplace , lalu klik next.

Kemudian, pilih Use My Internet Connection (VPN)

Pada langkah berikutnya, kita diminta untuk memasukkan ke IP Address mana kita akan melakukan koneksi. Sesuai topologi , maka kita masukkan IP address public Router A. Destination name adalah parameter untuk memberikan nama pada interface VPN yang sedang dibuat.

Selanjutnya masukkan username dan password sesuai pengaturan Secret yang ada di PPTP server. Lalu klik Connect.

Akan ada proses autentikasi, tunggu sampai selesai.

Jika sudah selesai, di laptop akan muncul interface baru dengan nama VPN Office A dan terpasang IP address yang mengambil dari ip-pool Remote Address sesuai dengan pengaturan profile dan Secret pada PPTP Server.

Sampai disini koneksi VPN dari Laptop ke Router A sudah terbentuk. Laptop sudah bisa akses ke Router A dan Jaringan LAN A.

Untuk melakukan remote ke Router A tinggal anda masukkan IP addres Router yang terpasang setelah link VPN terbentuk, yaitu IP address 10.20.20.1.

Tips :

- Jalur VPN akan stabil dan lebih mudah dalam konfigurasi apabila sisi server memiliki jalur internet dedicated dan memiliki IP Publik static.

- Transfer file antar site akan mengikuti bandwidth terkecil dari kedua site, jadi pastikan bandwidth upload dan download di kedua sisi site mencukupi

- Untuk perangkat client yang menggunakan OS Windows 7, by default hanya bisa terkoneksi apabila disisi server mengaktifkan encryption